Entreprise informatique : 3 critères de sélection pour garantir la sécurité et la performance de votre PME

Dans un environnement où l’informatique est le moteur de l’activité, le rôle du prestataire a évolué. Il ne s’agit plus seulement de réparer du matériel, mais d’assurer la continuité de service et la protection des données. Pour une PME, choisir le bon partenaire est une décision stratégique qui impacte directement la productivité et la sécurité des systèmes dans le monde du Business.

A ne pas manquer : on vous a préparé Checklist choix prestataire informatique — c’est gratuit, en fin d’article.

L’éventail des services d’une entreprise informatique moderne

Une entreprise informatique, ou ESN, propose une gestion globale de votre infrastructure. Son objectif est de créer un système stable où les pannes sont anticipées plutôt que subies. La maintenance informatique est au cœur de cette approche pour garantir la pérennité de vos outils.

L’infogérance et la maintenance préventive

L’infogérance définit la relation entre le prestataire et son client. La maintenance préventive surveille les systèmes en temps réel pour éviter les défaillances. Cela inclut les mises à jour des systèmes, le monitoring des serveurs et l’optimisation des postes de travail. En externalisant, l’entreprise cliente maintient son parc opérationnel sans mobiliser de ressources internes coûteuses.

La sécurisation des infrastructures Wi-Fi et réseau

Le réseau est le pilier de votre structure. Une entreprise spécialisée installe du Wi-Fi sécurisé, souvent via des technologies comme Cisco Meraki, pour garantir une connectivité stable. La sécurité inclut des pare-feux de nouvelle génération, la segmentation des réseaux pour isoler les données et la gestion des accès distants via VPN. Cette expertise prévient les intrusions et les fuites de données.

Pourquoi l’externalisation informatique est un levier de performance

Faire appel à un prestataire extérieur transforme un centre de coûts en un atout de performance. L’expertise mutualisée d’une équipe technique offre une réactivité supérieure à celle d’une équipe interne réduite.

Accès à une expertise multi-certifiée

L’avantage majeur réside dans les partenariats technologiques. Les certifications Microsoft, Apple ou Cisco garantissent que les ingénieurs maîtrisent les outils actuels. Qu’il s’agisse de migrer vers le Cloud computing, de déployer des terminaux mobiles ou de configurer une infrastructure hybride, ces labels assurent une mise en œuvre conforme aux standards de l’industrie, limitant les risques de failles.

Optimisation de la téléphonie VOIP et des outils collaboratifs

L’informatique et les télécoms sont désormais liés. Les prestataires intègrent la gestion de la téléphonie VOIP. Cette technologie réduit les factures tout en intégrant la téléphonie aux outils métiers comme les CRM ou ERP. Couplée à des solutions collaboratives, elle permet aux équipes de communiquer efficacement, qu’elles soient au bureau ou en télétravail.

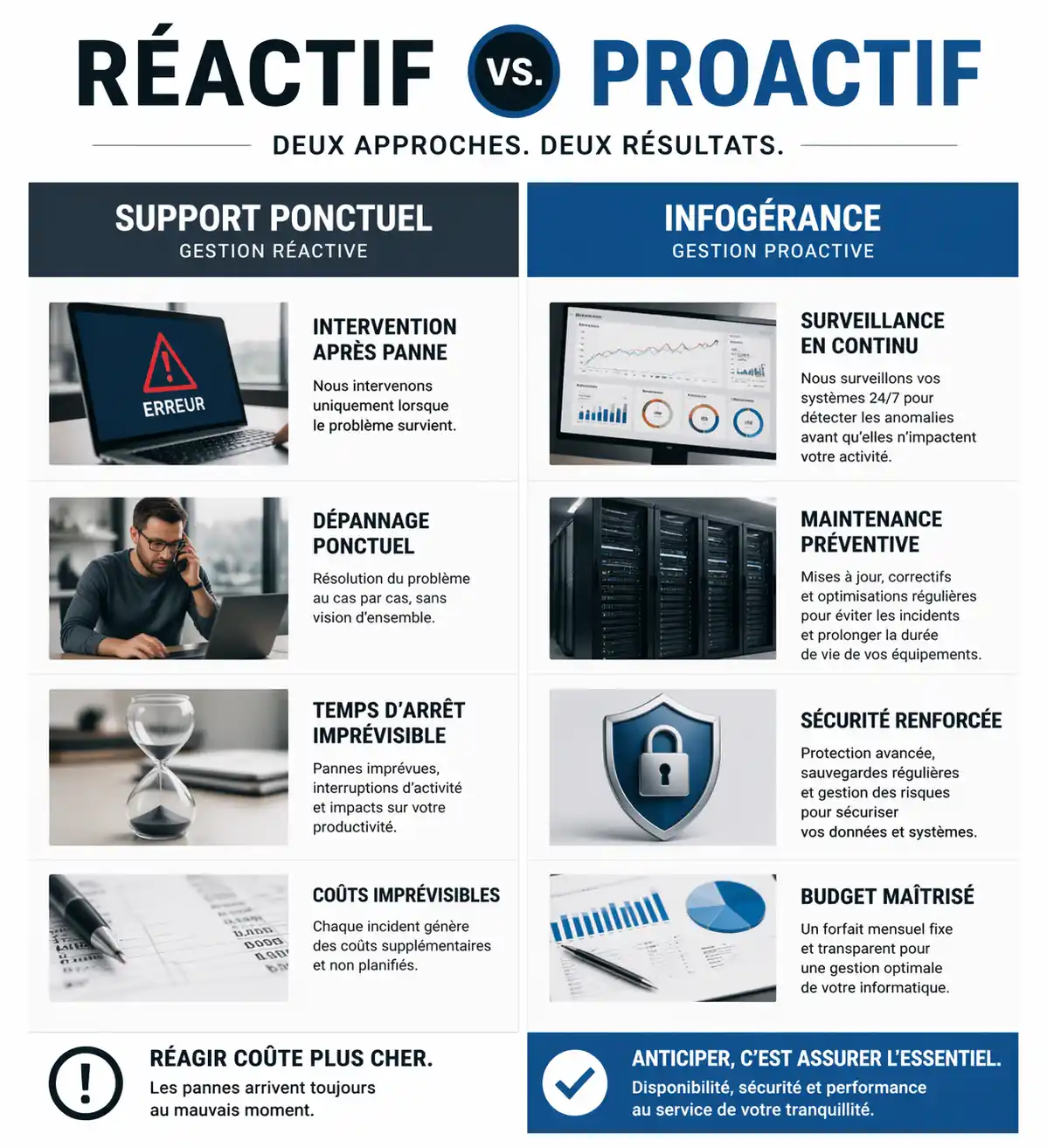

Comparatif des modes de gestion informatique

Pour clarifier les options disponibles, voici les deux principaux modes de gestion :

- Support Ponctuel : Gestion réactive curative uniquement.

- Infogérance : Gestion proactive avec maintenance préventive et SLA.

Comment choisir son prestataire : les critères de fiabilité

Le marché est vaste. Pour sélectionner le bon partenaire, analysez les engagements contractuels et la méthodologie d’accompagnement.

L’analyse des SLA et des garanties de temps d’intervention

Le Service Level Agreement (SLA) définit la qualité de service. Une entreprise informatique s’engage sur des chiffres précis : intervention sous 8 heures ou remplacement de matériel sous 24 heures. Certains prestataires garantissent une intervention sous 30 minutes pour les urgences. Ces engagements prouvent une organisation logistique capable de gérer les crises.

Une transition numérique réussie repose sur une analyse initiale solide. Trop souvent, les entreprises négligent leurs fondations. Une collaboration efficace commence par un audit de l’existant pour identifier les gains de productivité. Ce diagnostic examine le matériel, les flux de travail et les points de friction. En comprenant les interactions entre l’humain et la machine, le prestataire propose une architecture qui accélère l’activité.

La proximité et la disponibilité du support technique

La dimension humaine est essentielle. Un support technique disponible 24h/24 et 7j/7 aide les entreprises ayant des activités internationales. Avoir un interlocuteur dédié, qui connaît l’historique du parc, améliore l’expérience utilisateur. Les avis clients permettent d’évaluer la réactivité réelle des techniciens.

Tableau comparatif des modes de gestion informatique

Pour mieux comprendre les enjeux, voici un comparatif entre la gestion réactive classique et l’infogérance proactive.

| Critères | Support Ponctuel (Réactif) | Infogérance (Proactif) |

|---|---|---|

| Coûts | Variables et souvent élevés en cas de crise. | Forfaitaires, prévisibles et mensualisés. |

| Maintenance | Uniquement curative (après la panne). | Préventive et curative permanente. |

| Sécurité | Mises à jour irrégulières, risques accrus. | Monitoring 24/7 et correctifs en temps réel. |

| Temps d’intervention | Selon disponibilité du technicien. | Garanti par contrat (SLA). |

| Vision stratégique | Absente, gestion de l’urgence. | Accompagnement et conseil à long terme. |

La cybersécurité : le défi majeur des prochaines années

Les cyberattaques ne visent plus seulement les grands groupes. Les PME sont des cibles privilégiées. Une entreprise informatique moderne place la cybersécurité au centre de ses interventions.

Maintenance curative et plan de reprise d’activité (PRA)

Le risque zéro n’existe pas. En cas d’attaque par ransomware, le prestataire active un Plan de Reprise d’Activité (PRA) ou un Plan de Continuité d’Activité (PCA). Ces protocoles restaurent les données et relancent les services critiques rapidement. La mise en place de sauvegardes externalisées et immuables assure la résilience de votre structure.

Accompagnement et formation des utilisateurs

La technologie ne suffit pas si l’utilisateur est vulnérable. Un prestataire propose des sessions de sensibilisation. Apprendre à identifier un e-mail de phishing, utiliser un gestionnaire de mots de passe ou activer la double authentification (2FA) sont des compétences nécessaires. Cet accompagnement pédagogique réduit les vecteurs d’attaque et renforce la culture de sécurité interne.

S’associer à une entreprise informatique est un investissement dans la stabilité de votre structure. Que ce soit pour la gestion quotidienne, la sécurisation des réseaux ou le déploiement de solutions VOIP, l’expertise d’un partenaire certifié transforme vos défis technologiques en opportunités. Évaluez les certifications et les engagements de réactivité pour bâtir une relation de confiance durable.

- Entreprise informatique : 3 critères de sélection pour garantir la sécurité et la performance de votre PME - 24 avril 2026

- Formation SEO : 42 heures de cours et 7 heures de suivi pour transformer votre site en levier d’acquisition - 23 avril 2026

- Taux du Livret A à 1,5 % : quel impact financier concret pour les épargnants au plafond ? - 23 avril 2026